연말 견적 문의를 위장하여 바카라 꿀팁 정보를 노리는 Lokibot 주의!

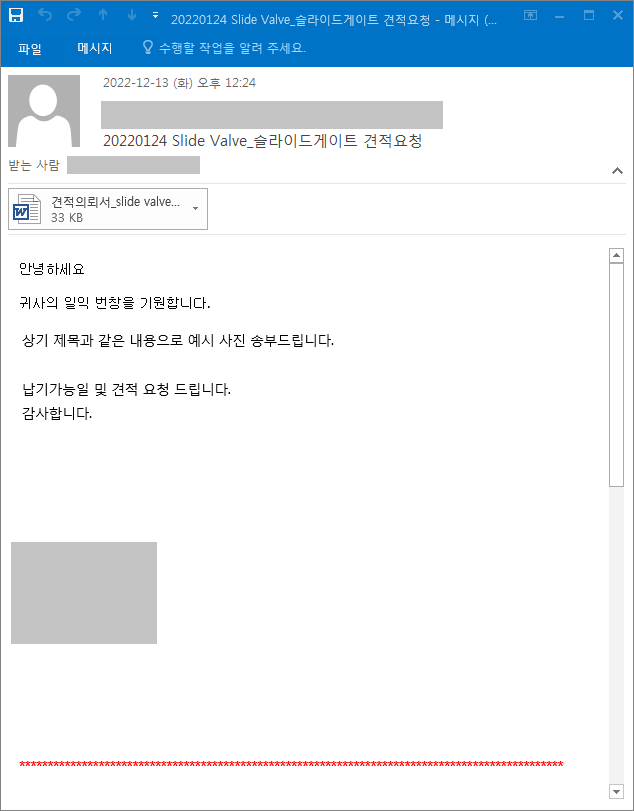

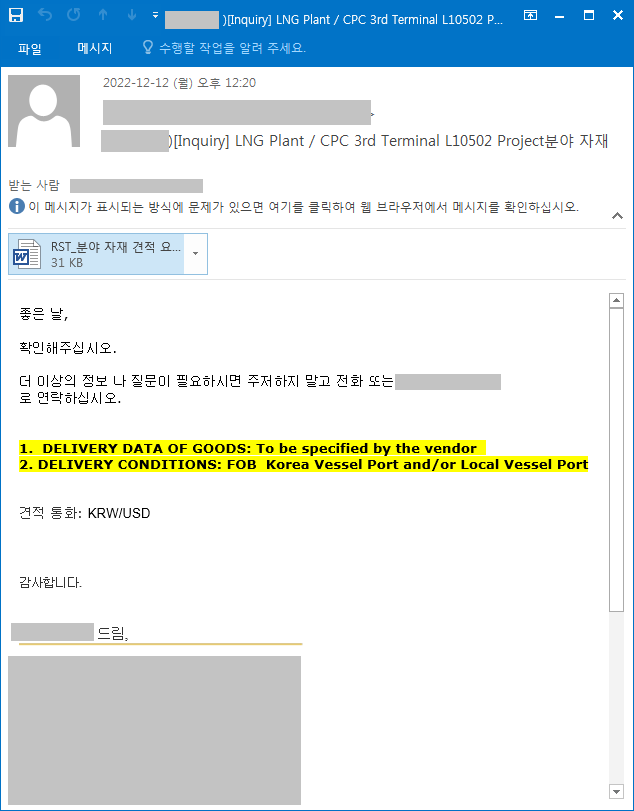

바카라 꿀팁을대상으로견적의뢰사칭피싱메일이대량으로유포되고있어바카라 꿀팁사용자들의각별한주의가요구됩니다.

공격자는바카라 꿀팁들이내년사업준비및예산확보를위해연말에견적문의를많이하는점을악용하여견적문의를위장한악성메일을유포하고있습니다.

수신자의신뢰를얻기위하여이미다른경로로유출된정상사용자의이메일계정을이용하여악성메일을유포한것으로추정되고있습니다.

이메일은바카라 꿀팁의뢰내용과함께CVE-2017-11882취약점을악용하는익스플로잇이포함된워드파일이첨부되어있습니다.

CVE-2017-11882 취약점은 원격코드실행이 가능하도록 허용하는 스택오버플로우 취약점으로, 해당 취약점이 패치된 버전을 사용중인 사용자라면 해당 파일을 열람하여도 아무 이상이 없지만, 해당 취약점이 존재하는 버전을 사용중인 사용자라면 익스플로잇이 존재하는 워드파일 열람 만으로 악성코드에 감염되게 됩니다.

워드파일을열람하면바카라 꿀팁과는관계없는영문으로작성된내용이보여집니다.

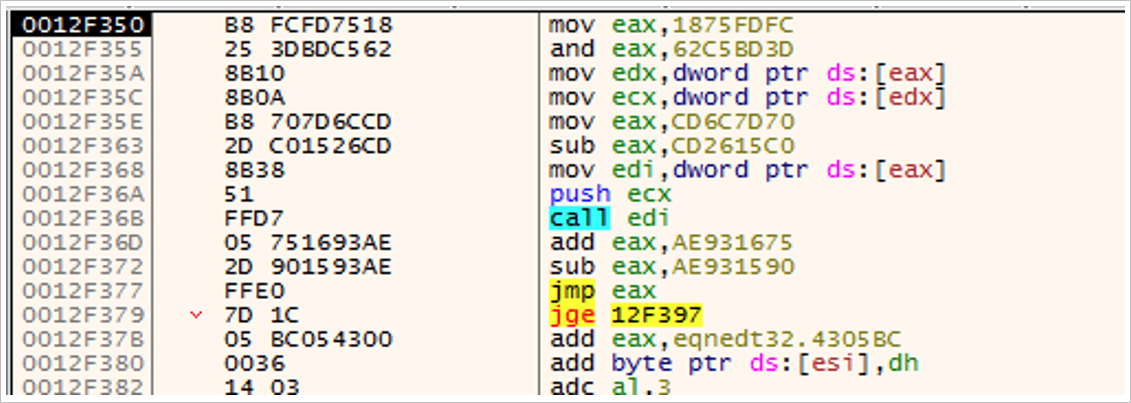

하지만백그라운드에서는MS오피스에포함된수식편집기프로그램인EQNEDT32.EXE에존재하는CVE-2017-11882취약점을이용하여내부에포함되어있는ShellCode가호출됩니다.

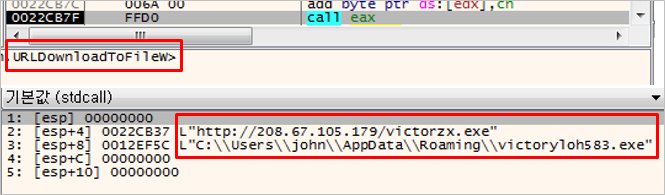

해당 shellcode는 공격자가 미리 설정해 놓은 C&C 208.67.105.179에서 추가 페이로드를 %appdata% 경로에 ‘victoryloh583.exe’ 이름으로 내려받고, 내려받은 victoryloh583.exe 파일을 실행합니다.

최종적으로실행되는victoryloh583.exe파일은Lokibot으로사용자PC정보와함께웹브라우저,메일클라이언트,FTP프로그램등에저장해놓은계정비밀번호를탈취하여공격자의C&C서버로전송합니다.

바카라 꿀팁 보안담당자 여러분들께서는 SW의 버전을 항상 최신으로 유지하시어 이미 공개된 취약점을 악용하는 공격을 사전에 예방 하시기 바랍니다.

현재 알약에서는 해당 악성코드에 대해Exploit.CVE-2017-11882, Spyware.LokiBot으로 탐지중에며 변종에 대해서도 지속적으로 모니터링 중에 있습니다.